Par Olivia Dubois

·

21 avril 2026

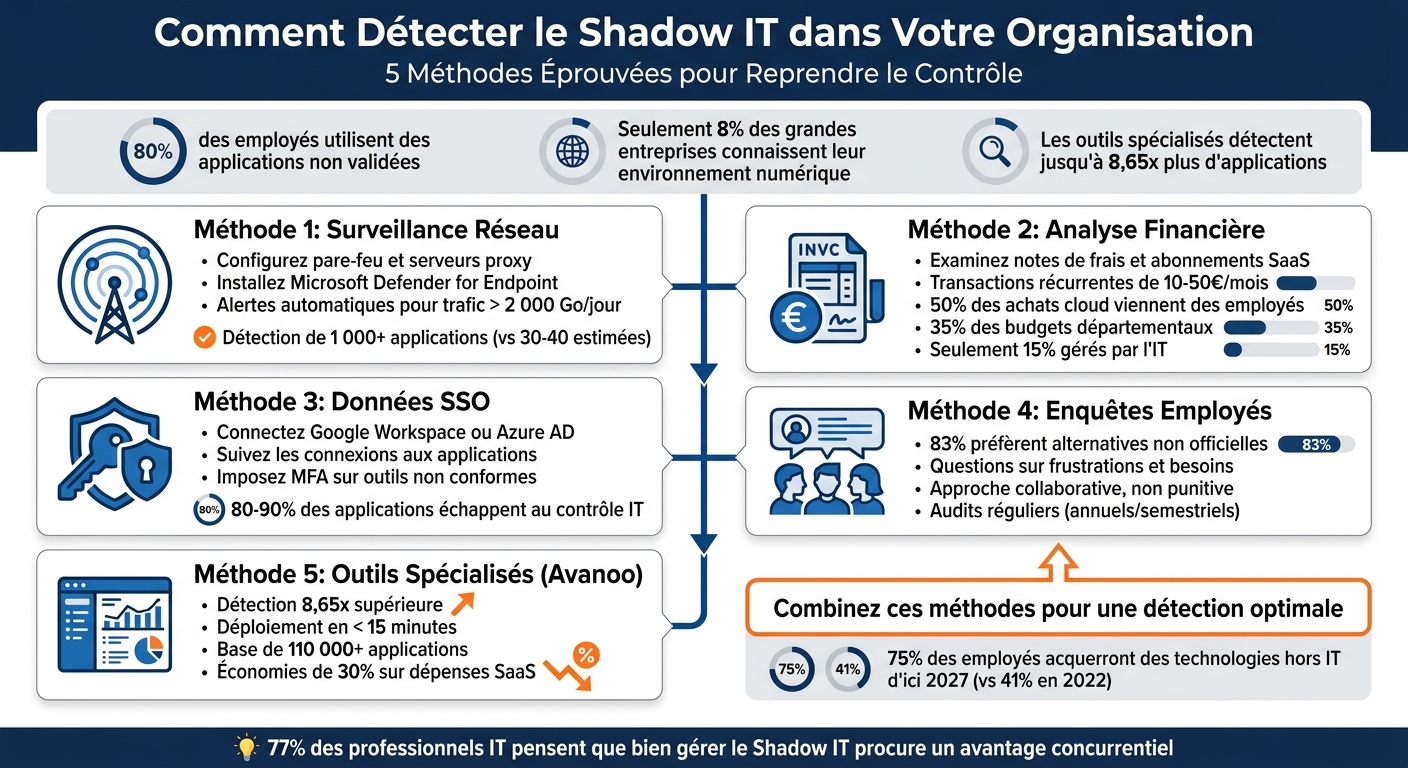

Le Shadow IT est partout. Près de 80 % des employés utilisent des applications non validées par leur entreprise, exposant ainsi les organisations à des risques majeurs en matière de sécurité, de conformité et de coûts. Pourtant, seulement 8 % des grandes entreprises savent réellement ce qui se passe dans leur environnement numérique.

Résultat : Une meilleure visibilité, moins de risques et des économies sur vos dépenses SaaS. Continuez à lire pour découvrir les méthodes détaillées et les outils pour reprendre le contrôle de votre environnement numérique.

La surveillance réseau constitue une première ligne de défense efficace contre les applications non autorisées. Pour commencer, configurez vos pare-feu et serveurs proxy de manière à transmettre automatiquement les journaux de trafic vers des outils spécialisés dans la découverte d'applications. Ensuite, installez des agents de surveillance sur les terminaux, comme Microsoft Defender for Endpoint, pour suivre directement l'utilisation des applications sur les appareils des utilisateurs, même lorsqu'ils sont hors du réseau de l'entreprise.

Pour automatiser la détection, utilisez des politiques basées sur des modèles prédéfinis, tels que « Nouvelle application à volume élevé » ou « Nouvelle application populaire ». Configurez également des seuils de trafic, par exemple en générant des alertes lorsqu'un service inconnu dépasse un volume de 2 000 Go par jour vers un stockage cloud non autorisé. Bien que de nombreux administrateurs informatiques pensent que leurs employés utilisent entre 30 et 40 applications cloud, la réalité montre que ce chiffre dépasse souvent 1 000 applications distinctes par organisation. Ces configurations initiales posent les bases d'une analyse approfondie du trafic, décrite ci-dessous.

L'analyse du trafic est un complément crucial à la surveillance réseau pour détecter le Shadow IT. Contrairement aux simples déclarations des employés, cette méthode offre une vision plus précise des comportements réels. Elle permet d’identifier les flux de données et les signatures d'applications, même lorsque le trafic est chiffré, grâce à des techniques comme l’analyse des métadonnées et l’inspection approfondie des paquets (DPI). Par exemple, surveiller les requêtes DNS vers des domaines non approuvés, les pics de téléchargement ou les connexions via des ports inhabituels (comme 8080 ou 8443) peut révéler des activités suspectes.

« On ne peut protéger ni auditer adéquatement ce dont on ne connaît pas l'existence. » – Outpost24

L'analyse comportementale joue également un rôle clé. Elle permet de repérer des schémas anormaux, comme des transferts programmés vers des adresses IP inconnues, qui pourraient indiquer une synchronisation avec un stockage cloud personnel. De plus, les outils de gestion de la surface d'attaque (ASM) mettent souvent en lumière 30 % à 50 % d'actifs supplémentaires exposés à l'extérieur que l'équipe informatique ignorait. Enfin, en intégrant vos outils de découverte avec vos pare-feu, vous pouvez bloquer automatiquement les applications non autorisées identifiées lors de l'analyse du trafic, renforçant ainsi la sécurité globale de votre réseau.

Si la surveillance réseau offre une perspective technique, l'analyse financière permet de révéler les coûts réels liés au Shadow IT. Saviez-vous que 50 % des achats d'applications cloud proviennent directement des employés, 35 % des budgets départementaux, et que seulement 15 % sont gérés par les équipes informatiques ? Ces chiffres montrent à quel point les dépenses SaaS échappent souvent au contrôle centralisé. Pour repérer ces coûts invisibles, connectez vos outils de découverte informatique à des systèmes de gestion des notes de frais comme Spendesk ou Pennylane.

Mettez en place des alertes automatiques pour identifier les remboursements classés sous des catégories telles que « logiciel », « abonnements » ou « services web » qui ne figurent pas parmi vos fournisseurs approuvés. Soyez particulièrement attentif aux petites transactions récurrentes, souvent comprises entre 10 € et 50 € par mois. L'intelligence artificielle peut également être utilisée pour classer automatiquement les dépenses ambiguës. Ce processus aide à repérer rapidement les doublons, comme une équipe qui paierait à la fois pour Trello et Asana, deux outils similaires.

Une fois les dépenses suspectes identifiées dans les notes de frais, passez à l'étape suivante : l'analyse des registres d'achats pour une vue d'ensemble. Ces registres contiennent parfois des licences logicielles dissimulées dans des contrats de services plus larges. Examinez attentivement les contrats passés avec des agences ou cabinets, car ils peuvent inclure des abonnements SaaS non déclarés. Ensuite, comparez le nombre de licences achetées avec les données d'utilisation réelles pour détecter les abonnements inutilisés, souvent appelés « abonnements zombies ».

« La plupart des organisations sont surprises par la quantité de Shadow IT qu'elles possèdent réellement... il n'est pas rare que Grip découvre 8 à 10 fois plus de comptes SaaS que ce dont elles avaient connaissance. » – Lior Yaari, PDG, Grip

Pour éviter les renouvellements automatiques non autorisés, créez un calendrier regroupant les dates de renouvellement issues des registres d'achats. Cela vous permettra d'agir à temps et de réduire les coûts liés aux abonnements inutiles. Concentrez vos efforts sur les services les plus onéreux, car plus de 50 % des dépenses cloud totales sont réalisées en dehors des départements informatiques. Cette approche financière est clé pour obtenir une vue d'ensemble et rationaliser vos dépenses SaaS.

L'intégration des données d'authentification offre une perspective supplémentaire, en complément des approches réseau et financières, en mettant l'accent sur l'identité. En connectant vos systèmes SSO, comme Google Workspace ou Azure AD, à des outils de découverte, vous pouvez suivre automatiquement les connexions aux applications. Cela permet d'identifier les comptes créés avec des adresses e-mail professionnelles, souvent en dehors des processus d'achat centralisés. Ce procédé vous donne une vue précise de qui utilise quoi.

Les systèmes SSO agissent comme un point de contrôle central. Ils synchronisent les données d'annuaire et analysent l'historique des connexions. Vous pouvez surveiller les tokens d'accès et les permissions demandées par les applications, tout en configurant des alertes pour détecter la création d'abonnements SaaS utilisant un domaine d'entreprise. Ces informations ouvrent la voie à une analyse plus fine grâce à la cartographie des comptes utilisateurs.

Une fois les connexions suspectes identifiées via SSO, il est essentiel de cartographier ces comptes pour évaluer l'ampleur du Shadow IT. Associez les comptes découverts à des utilisateurs spécifiques, des groupes ou des unités métier. Cette contextualisation aide à comprendre pourquoi certains outils non autorisés sont adoptés. En examinant les horodatages des connexions, vous pouvez distinguer les usages ponctuels des usages réguliers qui nécessitent une action.

Les données SSO mettent souvent en lumière un nombre de comptes non gérés bien supérieur à ce que les inventaires classiques révèlent. En effet, 80 % à 90 % des applications utilisées échappent initialement au contrôle du service informatique. Une fois une application risquée identifiée, vous pouvez exploiter le SSO pour renforcer la sécurité : imposez l'authentification multifacteur (MFA), verrouillez les comptes ou révoquez l'accès aux outils qui ne respectent pas vos politiques de sécurité. Ainsi, le SSO dépasse son rôle d'authentification pour devenir un outil clé de gouvernance informatique.

Les employés jouent un rôle clé dans l'identification des outils non autorisés. Selon les chiffres, 80 % des employés utilisent des applications SaaS non approuvées, et 83 % préfèrent une alternative non officielle même si un outil officiel propose des fonctionnalités similaires. Ces comportements démontrent l'importance d'écouter directement leurs retours.

Pour cela, adoptez une approche collaborative qui met l'accent sur la transparence. Présentez les enquêtes comme une façon d'améliorer la productivité et l'innovation, plutôt que comme une méthode punitive. Posez des questions sur les frustrations liées aux outils actuels pour comprendre pourquoi des solutions non approuvées sont utilisées. Demandez des informations précises : le nom de l'outil, son usage, le nombre d'utilisateurs concernés dans l'équipe, et les types de données traitées. Grip Security met en garde :

« Punir les employés pour avoir utilisé du Shadow IT ne fera que pousser ce comportement encore plus dans l'ombre, augmentant vos risques ».

Les enquêtes offrent une perspective précieuse du point de vue utilisateur, qui peut ensuite être vérifiée grâce à des audits techniques.

Les résultats des enquêtes servent de point de départ pour orienter les audits. Ces audits permettent de comparer les réponses des employés avec les données issues du monitoring réseau ou des systèmes SSO. Ils révèlent ainsi des outils non déclarés ou des comptes « orphelins » laissés par d'anciens collaborateurs. Cette vérification garantit une mise à jour continue et valide l'efficacité des autres stratégies de détection.

Les efforts doivent se concentrer sur des catégories d'outils à risque élevé : applications d'IA générative, stockage cloud non sécurisé, logiciels demandant des permissions excessives, services cloud, dispositifs personnels (BYOD), intégrations API et extensions de navigateur. Selon Gartner, d'ici 2027, 75 % des employés acquerront, modifieront ou créeront des technologies en dehors du contrôle des services informatiques, contre 41 % en 2022. Planifier des audits réguliers, annuels ou semestriels, est essentiel pour suivre l'évolution constante des applications dans un environnement « cloud-first ».

Avanoo propose une solution centralisée qui regroupe plusieurs outils de détection dans une seule plateforme. En combinant des données issues des systèmes SSO, des rapports financiers et d'une extension de navigateur, Avanoo permet de détecter jusqu'à 8,65 fois plus de Shadow IT. Cela inclut non seulement les applications SaaS non autorisées, mais aussi le « Shadow AI », c'est-à-dire des outils d'intelligence artificielle comme ChatGPT ou Claude, utilisés sans approbation.

Le déploiement est rapide : il faut moins de 15 minutes pour obtenir une vue d'ensemble des applications utilisées dans l'entreprise. L'extension de navigateur, compatible avec Chrome, Edge, Firefox et Safari, capture l'activité réelle, y compris celle qui échappe aux systèmes SSO ou aux rapports de dépenses. Par exemple, entre mars et mai 2026, un cabinet d'audit européen de plus de 15 000 utilisateurs a utilisé Avanoo pour se conformer aux exigences NIS2. En 60 jours, ils ont découvert 2 493 applications en usage, contre seulement 200 officiellement répertoriées, avec 379 identifiées comme sensibles et nécessitant une action immédiate.

Outre la détection, Avanoo propose des outils avancés de gouvernance. Des alertes contextuelles intégrées au navigateur orientent les employés vers des outils approuvés, sans perturber leur travail. Avec une base de données contenant plus de 110 000 applications reconnues, la plateforme fournit également des recommandations automatiques pour réduire les coûts, permettant une économie moyenne de 30 % sur les dépenses SaaS dès la première année. Thomas D., responsable sécurité IT dans une banque européenne, explique :

« Nous avons découvert 214 outils d'IA en usage dans l'entreprise. Nous n'en connaissions que 7. Avanoo nous a donné la clarté nécessaire pour agir ».

Grâce à ces fonctionnalités, Avanoo répond aux besoins spécifiques des entreprises en matière de gestion du Shadow IT.

Avanoo propose trois formules adaptées aux différents besoins en surveillance et gestion du Shadow IT :

| Offre | Type | Fonctionnalités principales |

|---|---|---|

| Premium Diagnostic | Audit de 2 mois | Détection du Shadow IT, utilisateurs illimités, extension navigateur, visibilité SSO, détails par employé |

| Business Plan | Abonnement | Inventaire en temps réel, recommandations IA, notifications, suivi des vulnérabilités (CVE), Trust Center |

| Enterprise Plan | Abonnement | Gestion des contrats fournisseurs, 3 000+ intégrations, support multi-SSO, gestionnaire de compte dédié |

Pour les entreprises souhaitant une analyse approfondie d'applications stratégiques comme Salesforce ou Microsoft 365, Avanoo propose un service d'audit spécialisé à partir de 15 000 €.

Aucune méthode unique ne permet de détecter toutes les applications SaaS utilisées dans une organisation. Chaque approche a ses avantages et ses limites. Par exemple, l'analyse des outils SSO identifie uniquement les applications intégrées, tandis que l'examen des rapports de dépenses se concentre sur les abonnements payants. Cependant, les outils gratuits, les versions « freemium » et les applications utilisées avec des comptes personnels passent souvent sous le radar de ces deux méthodes.

Pour pallier ces lacunes, il est essentiel de croiser plusieurs sources de données, comme les outils SSO (Okta, Azure AD), les systèmes financiers (Spendesk, Pennylane), les extensions de navigateur et les enquêtes internes auprès des employés. Cette combinaison permet d'obtenir une vue d'ensemble plus précise de l'écosystème SaaS de l'organisation. Par exemple, un groupe du CAC 40 a constaté une nette amélioration de sa visibilité sur les applications utilisées après avoir adopté une approche combinée en mars 2026. En diversifiant les sources, les entreprises peuvent cartographier de manière exhaustive leur Shadow IT.

Même avec une approche multi-sources, la rapidité avec laquelle les environnements cloud évoluent rend la surveillance manuelle inefficace. En effet, 50 % des dépenses et 85 % des achats SaaS proviennent de départements hors IT, ce qui complique davantage la gestion. L'automatisation devient alors un levier indispensable pour détecter les risques en temps réel, prioriser les menaces et appliquer des politiques de gouvernance sans intervention humaine constante.

Avanoo, par exemple, facilite cette automatisation en intégrant différentes sources de données et en envoyant des alertes directement dans le navigateur des utilisateurs via son assistant IA pour la gouvernance SaaS. Plutôt que de bloquer les outils non approuvés, cette solution oriente les employés vers des alternatives validées, tout en collectant les informations nécessaires pour ajuster les politiques de gouvernance. En mars 2026, Pierre M., DSI d'une entreprise du Big Four, a mis en place cette approche et a témoigné de ses bénéfices :

"Avanoo gave us complete visibility into our SaaS and AI usage, strengthened our security, and helped optimize costs effectively."

L'automatisation joue également un rôle clé dans la conformité avec les réglementations européennes, telles que le RGPD, DORA et NIS2. Elle documente automatiquement les accès et les transferts de données, garantissant ainsi une conformité continue. Pour une gouvernance efficace, il est conseillé d'intégrer l'automatisation dans un cycle continu comprenant la découverte, l'évaluation, l'analyse, la rationalisation et la standardisation des achats.

En combinant des outils comme la surveillance réseau, l'analyse financière, les données SSO et les retours des employés, vous avez tout ce qu'il faut pour transformer le Shadow IT en une opportunité. Identifier ces applications non autorisées n'est que le premier pas vers une gestion complète des SaaS. Une fois détectées, créez un inventaire détaillé incluant des informations comme les propriétaires, les licences, les coûts et les dates de renouvellement. Cette cartographie vous aide à évaluer chaque outil selon trois axes principaux : la sécurité des données, la conformité réglementaire (RGPD, DORA, NIS2) et la viabilité commerciale [2,12].

La clé d’une gestion efficace repose sur deux piliers : rationalisation et automatisation. Commencez par classer les applications pour décider des actions à entreprendre : résilier celles qui sont inutiles, migrer celles qui font doublon, former les utilisateurs sur celles qui sont sous-utilisées ou officialiser celles qui sont critiques. L’automatisation garantit que ce processus reste fluide et durable. Des outils comme Avanoo jouent un rôle essentiel en offrant une vue d’ensemble en temps réel de votre écosystème SaaS et IA. Plutôt que de bloquer systématiquement les outils non autorisés, ces solutions orientent les employés vers des alternatives validées, réduisant ainsi la frustration des utilisateurs – une des principales causes du Shadow IT – tout en renforçant la sécurité et la conformité. D’ailleurs, 77 % des professionnels IT pensent que bien gérer le Shadow IT procure un avantage concurrentiel.

La gestion du Shadow IT doit être envisagée comme un cycle continu mêlant découverte, évaluation, analyse et standardisation. Avec l’émergence du « Shadow AI » (outils d’IA non validés) et la popularité croissante des applications non approuvées, seule une surveillance automatisée peut garantir une gouvernance efficace. Cette approche proactive, soutenue par des solutions intégrées, vous aide à minimiser les risques, à optimiser vos dépenses et à améliorer vos opérations. Adoptez une stratégie continue et automatisée pour garder le contrôle de votre environnement SaaS.

Les signaux à surveiller incluent : un manque de visibilité sur les applications en usage, une augmentation de l’utilisation d’applications SaaS non approuvées détectée via la surveillance réseau, des incidents de sécurité impliquant des logiciels non autorisés, ainsi qu’un désalignement entre les outils officiels et ceux utilisés sur des appareils personnels. Ces éléments soulignent l'importance d'adopter une approche proactive pour améliorer la sécurité et la gouvernance informatique.

Pour identifier efficacement le Shadow IT au sein de votre entreprise, il est essentiel d'utiliser des outils de surveillance réseau et des solutions de découverte SaaS. Ces outils scrutent le trafic réseau afin de repérer les applications et services qui n’ont pas été approuvés ou déclarés.

En complément, réalisez une cartographie des actifs pour avoir une vue d’ensemble des ressources utilisées. Enfin, mettez en place une surveillance continue : cela permet non seulement de maintenir une visibilité constante, mais aussi de réagir rapidement face à d’éventuels risques. Cette combinaison d'approches garantit une gestion proactive et sécurisée.

Pour limiter le Shadow IT tout en répondant aux besoins de vos équipes, il est important de trouver un équilibre. Simplifiez l'accès et l'utilisation des outils officiels en proposant des formations adaptées et en vous assurant que ces solutions soient intuitives et agréables à utiliser. Parallèlement, utilisez des outils de détection pour repérer les applications non autorisées qui pourraient être en usage.

Gardez également une communication ouverte avec vos équipes. Prenez le temps de comprendre leurs besoins spécifiques et, si nécessaire, proposez des alternatives officielles qui répondent à leurs attentes. Cette approche renforcera la confiance, tout en minimisant les risques liés à la sécurité et à la conformité.

Shadow AI Expert & Chief AI Officer

Olivia Dubois est Shadow AI Expert et Chief AI Officer chez Avanoo. Diplômée d'HEC Paris et ancienne consultante chez BCG, elle accompagne les entreprises dans la détection et la gouvernance du Shadow AI et du Shadow IT.

Découvrez comment Avanoo peut cartographier votre paysage SaaS et IA, réduire les risques et optimiser les coûts. Une plateforme fiable avec un accompagnement humain dédié.