Par Olivia Dubois

·

20 avril 2026

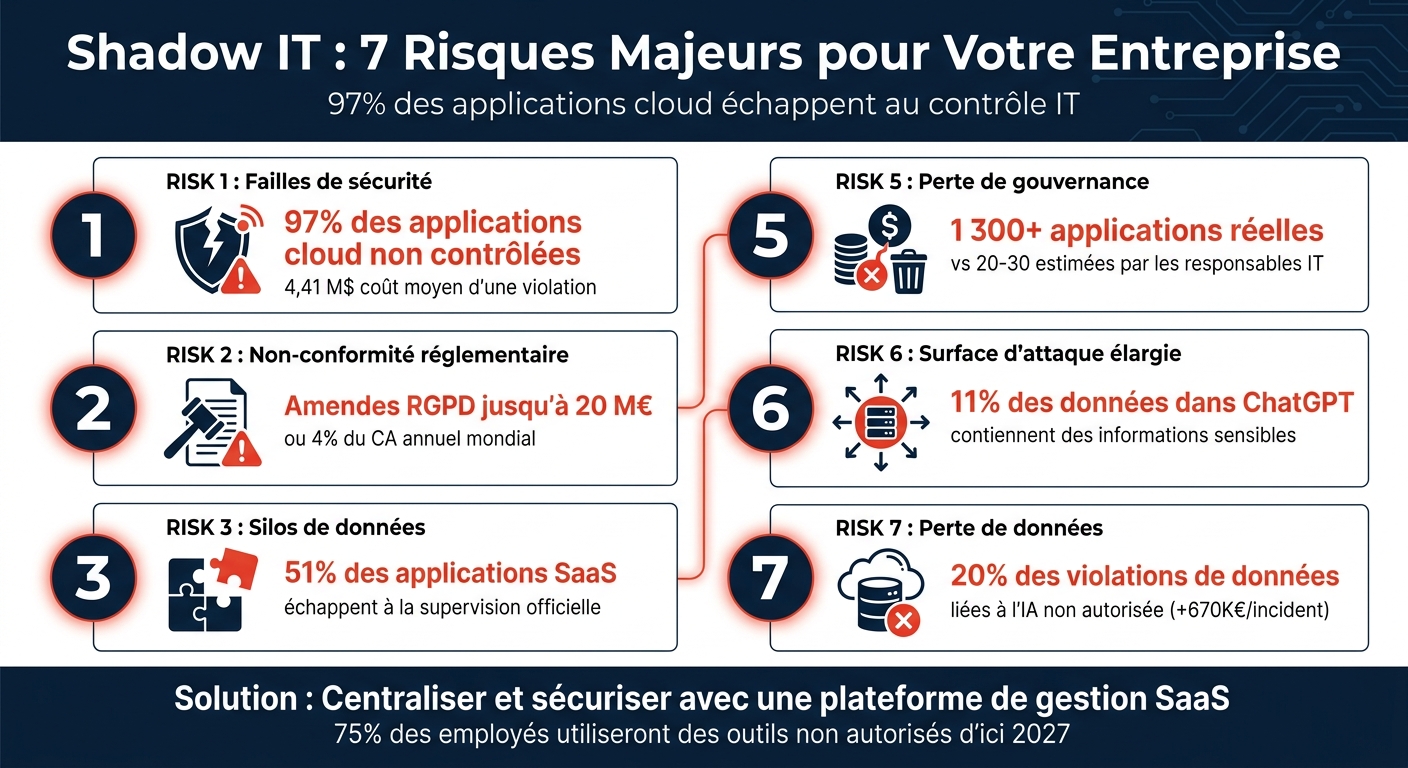

Le Shadow IT, c’est l’utilisation d’outils technologiques sans validation du service informatique. Cela inclut des applications SaaS, des services cloud, des appareils personnels ou des outils d’intelligence artificielle comme ChatGPT. Bien qu’ils facilitent le travail, ces outils non supervisés exposent les entreprises à des risques importants.

Exemple frappant : 11 % des données copiées dans ChatGPT contiennent des informations sensibles, exposant les entreprises à des fuites.

Une plateforme comme Avanoo peut détecter et gérer ces outils, centraliser les données, réduire les coûts inutiles et garantir la conformité. Sans contrôle, le Shadow IT devient une menace pour la sécurité, les finances et la stratégie de votre entreprise.

Le Shadow IT ouvre des brèches invisibles qui exposent directement les entreprises aux cyberattaques. Actuellement, environ 97 % des applications cloud utilisées en entreprise sont considérées comme du Shadow IT. Chaque outil non autorisé devient un point d’entrée potentiel pour les cybercriminels, qui exploitent souvent les erreurs de configuration et les failles des services cloud populaires. Cette absence de visibilité ne se limite pas aux risques techniques : elle entraîne aussi des coûts financiers importants.

Les violations de données dues à des erreurs de configuration cloud coûtent en moyenne 4,41 millions de dollars par incident. Ces problèmes apparaissent souvent parce que les outils non certifiés manquent de mesures de sécurité essentielles comme le chiffrement, l’authentification multifacteur ou des sauvegardes fiables. Parfois, des employés configurent accidentellement des fichiers en mode « public » ou stockent des informations sensibles sur des serveurs hors de l’Union européenne, contournant ainsi les exigences du RGPD ou de la conformité NIS2 et DORA.

L’essor des outils d’intelligence artificielle générative accentue encore ces risques. 96 % des professionnels de la sécurité IT admettent que leur organisation utilise des outils d’IA non approuvés. Plus inquiétant, 11 % des données copiées dans ChatGPT contiennent des informations sensibles. Une fois ces données transférées sur ces plateformes externes, elles échappent totalement au contrôle de l’entreprise, augmentant ainsi les vulnérabilités liées au Shadow IT.

"You can't protect what you can't see." - CrowdStrike

Contrairement aux logiciels surveillés, ces outils non autorisés ne reçoivent pas de mises à jour critiques. Cela en fait des cibles parfaites pour les cybercriminels cherchant à déployer des malwares ou des ransomwares. Pour réduire ces risques, il est impératif de rétablir un contrôle centralisé et une surveillance stricte des outils utilisés.

Le Shadow IT peut entraîner des amendes lourdes et des audits ratés. Sans une vision claire des outils utilisés au sein de l’entreprise, il devient impossible de garantir la conformité avec des réglementations comme le RGPD, la directive NIS2 ou d’autres normes spécifiques à certains secteurs. Selon une étude, 83 % des professionnels IT rapportent que leurs collègues stockent des données sensibles sur des plateformes non autorisées. Cela complique les audits et expose l’entreprise à des risques financiers importants.

Les sanctions financières liées à la non-conformité sont particulièrement sévères. Par exemple, les amendes prévues par le RGPD peuvent atteindre 4 % du chiffre d'affaires annuel mondial ou 20 millions d'euros, selon le montant le plus élevé. Dans certains secteurs fortement régulés, les contrôles se durcissent encore davantage. Les amendes liées à la réglementation HIPAA ont déjà dépassé 133 millions de dollars au total, tandis que la non-conformité aux normes PCI peut coûter entre 10 000 et 100 000 dollars par mois.

L’utilisation d’outils d’IA générative ajoute une couche supplémentaire de risques. Par exemple, des plateformes comme ChatGPT, lorsqu’elles sont employées pour traiter des données sensibles, peuvent violer les règles de confidentialité établies par l’entreprise. En France et dans l’Union européenne, le RGPD impose des restrictions strictes sur les transferts de données hors de l’UE. Or, de nombreux outils Shadow IT stockent des informations sur des serveurs situés en dehors de cette zone, souvent sans respecter les cadres juridiques nécessaires.

"Shadow IT, not necessarily individuals in our organization that are maliciously trying to circumvent our processes, but we just want to make sure those guard rails are up so we can preserve the brand." - Nick Hartman, Security Analyst, Western Governor's University

Contrairement aux systèmes officiellement gérés par les équipes IT, ces outils échappent aux audits réguliers et ne suivent pas les mises à jour des politiques internes. Lorsqu’une nouvelle réglementation entre en vigueur, les applications Shadow IT restent souvent figées dans des configurations dépassées, augmentant encore davantage les risques de non-conformité.

Le Shadow IT ne se limite pas à des problèmes de sécurité ou de conformité. Il fragmente également les données de l'entreprise, créant des silos isolés dans des applications non approuvées. Par exemple, lorsque des employés adoptent des outils comme Trello ou Asana, ou stockent des fichiers sur des comptes personnels Dropbox ou Google Drive, ces informations échappent au contrôle du service informatique et deviennent inaccessibles au reste de l'organisation. Cette dispersion complique l'obtention d'une vue d'ensemble des données de l'entreprise, tout en rendant plus difficile la mise en place de contrôles de sécurité et d'audits réguliers.

Les statistiques illustrent l'ampleur de ce phénomène : la majorité des applications cloud utilisées dans une entreprise moyenne ne sont pas autorisées, et 51 % des applications SaaS déployées échappent à la supervision officielle. Cette prolifération entraîne des doublons et des incohérences dans les données, car différents départements acquièrent souvent des solutions similaires sans coordination.

"If your information remains scattered across shadow IT silos, any future AI implementation will lack the context needed to produce improved, reliable results." - Hyland

L'impact opérationnel est immédiat : des indicateurs divergents perturbent les suivis de performance. Dans le secteur financier, par exemple, si des documents KYC sensibles sont sauvegardés sur des disques personnels, cela interrompt la traçabilité des données et complique les audits réglementaires. De plus, si un employé quitte l'entreprise ou si un outil non approuvé devient obsolète, les données stockées peuvent être irrémédiablement perdues, car elles ne sont ni sauvegardées ni incluses dans les plans de reprise après sinistre.

L'essor des outils d'IA générative aggrave ce problème. Ces outils, souvent adoptés sans validation, permettent d'analyser des données et d'automatiser des processus sans supervision centralisée, créant de nouveaux silos complexes qui nuisent aux stratégies d'IA des entreprises. Selon les projections, d'ici 2027, 75 % des employés utiliseront ou développeront des technologies non autorisées, contre 41 % en 2022, augmentant ainsi les risques liés aux incohérences de données.

Des solutions comme Avanoo permettent de limiter ces risques en offrant une visibilité complète sur les outils employés et en centralisant la gestion des données. Une telle approche réduit non seulement la fragmentation, mais aussi les coûts associés, un point que nous aborderons dans la prochaine section.

Le Shadow IT peut devenir un gouffre financier pour les entreprises, souvent sans qu'elles en aient pleinement conscience. Lorsque différents départements achètent leurs propres outils sans coordination, cela entraîne des dépenses inutiles. Par exemple, une organisation peut se retrouver à payer plusieurs abonnements pour des logiciels aux fonctionnalités similaires ou identiques. Ce phénomène est amplifié par l'utilisation massive d'applications cloud : une entreprise moyenne utilise environ 1 000 applications, dont beaucoup se chevauchent. Résultat ? Des dépenses superflues et une perte de temps à gérer des outils mal intégrés.

Mais les coûts ne s'arrêtent pas aux abonnements redondants. Les conséquences peuvent être bien plus lourdes. Les violations de données, souvent causées par des erreurs de configuration dans le cloud, coûtent en moyenne 4,41 millions de dollars. De plus, environ 40 % des dépenses IT échappent totalement au contrôle des départements informatiques. Les équipes IT, déjà surchargées, doivent souvent intervenir pour résoudre les problèmes liés à ces outils non autorisés, sans documentation ni expertise, ce qui les éloigne de tâches plus stratégiques. Et si un employé clé, responsable d'un outil Shadow IT, quitte l'entreprise, il emporte avec lui des connaissances précieuses, laissant l'organisation avec un système critique mais non supporté.

"The result is wasted time, money, and resources as the organization struggles to manage and maintain these disparate systems." - Proofpoint

Cette fragmentation des outils crée des flux de travail inefficaces. À titre d'exemple, une entreprise de taille moyenne utilise en moyenne 57 services différents pour le partage de fichiers. Cela oblige souvent les employés à effectuer des saisies manuelles entre systèmes incompatibles, réduisant ainsi leur productivité et augmentant le risque d'erreurs dans les données.

En outre, des outils conçus pour des petites équipes ou des usages individuels peuvent rencontrer des problèmes de performance lorsqu'ils sont déployés à grande échelle, provoquant des pannes coûteuses. L'achat décentralisé de logiciels prive également les entreprises de la possibilité de négocier des contrats globaux plus avantageux.

Avanoo offre une solution en centralisant la gestion des abonnements. Cela permet d'éliminer les doublons, de mieux contrôler les budgets et de poser les bases d'une SaaS Management optimisé, un sujet que nous explorerons dans la prochaine section.

Le Shadow IT crée des zones d'ombre dans l'écosystème technologique des entreprises. Lorsque des employés ou des départements adoptent des logiciels ou des services cloud sans passer par les processus d'approbation officiels, les équipes informatiques perdent leur visibilité sur l'ensemble des outils réellement utilisés.

Une statistique frappante : alors que les responsables IT estiment gérer entre 20 et 30 applications non autorisées, des audits révèlent souvent un chiffre dépassant les 1 300 applications. Cela montre à quel point les outils non approuvés se multiplient discrètement.

Cette opacité empêche un inventaire précis des outils, ce qui complique la protection des données et la gestion des incidents. De plus, les informations se dispersent dans des applications non validées, rendant leur stockage, leur partage et leur sécurité difficiles à contrôler.

"Le Shadow IT fait perdre à l'équipe informatique le contrôle de la gestion des données."

- Margot Guicheteau, Pleo

Cette dispersion des données nuit également aux projets stratégiques. Par exemple, les initiatives liées à l'intelligence artificielle nécessitent des données centralisées et bien organisées. Le Shadow IT, en créant des silos de données non maîtrisés, freine directement ces évolutions technologiques. Par ailleurs, 60 % des employés reconnaissent utiliser des outils non autorisés, les trouvant plus pratiques que les processus officiels.

En outre, la gestion par département rend difficile la centralisation des rapports sur la sécurité et la productivité. Cela complique le suivi des droits d'accès, des indicateurs clés et des renouvellements de contrats.

Pour répondre à ce problème, Avanoo propose une solution permettant une visibilité complète sur toutes les applications utilisées dans l'organisation. Avec un assistant IA pour la gouvernance SaaS permettant un diagnostic automatisé et une surveillance en temps réel, les entreprises peuvent reprendre le contrôle de leur environnement technologique et mettre en place une gouvernance efficace. Cette perte de contrôle favorise également des risques accrus en matière de cybersécurité, qui seront abordés dans la section suivante.

Chaque outil non autorisé peut devenir une porte d'entrée pour les cybercriminels. Le Shadow IT crée des zones que l'entreprise ne peut ni surveiller ni protéger correctement, augmentant ainsi les vulnérabilités déjà existantes.

En l'absence de contrôle centralisé, les risques se multiplient. Les applications non autorisées échappent aux mesures de cybersécurité classiques, comme les pare-feu d'entreprise, l'authentification multifactorielle (MFA) ou les systèmes de gestion des événements de sécurité (SIEM). Contrairement aux outils approuvés, ces applications ne bénéficient pas des mises à jour de sécurité régulières, laissant des failles connues accessibles pendant longtemps.

Le manque de surveillance des outils non autorisés facilite également le mouvement latéral des attaquants. Ces derniers peuvent exploiter un actif Shadow IT mal protégé comme point d'entrée, puis se déplacer vers des systèmes critiques de l'entreprise. De plus, les employés connectent souvent des services non autorisés aux applications officielles via des API, créant des flux de données incontrôlés qui peuvent donner accès à des systèmes sensibles.

"Every unsanctioned app or device becomes another place an attacker can push." - Guardian Digital

L'usage non maîtrisé des outils d'intelligence artificielle générative aggrave encore le problème, d'où l'importance d'encadrer ces pratiques avec une charte d'utilisation de l'IA. Par exemple, 11 % des contenus copiés-collés par les employés dans des outils comme ChatGPT contiennent des informations confidentielles. Ces données passent par des serveurs situés hors de France, sans garantie de conformité avec les réglementations européennes ni de localisation des données. En outre, selon les prévisions, d'ici 2027, 75 % des employés créeront, modifieront ou utiliseront des technologies en dehors du contrôle de l'IT, contre seulement 41 % en 2022.

Comprendre les effets de la fragmentation des données est essentiel après avoir exploré la prolifération des silos d'information. Ce phénomène menace directement l'intégrité et l'accessibilité des données.

L'utilisation d'outils non autorisés disperse les données de l'entreprise dans des systèmes isolés, créant ainsi des versions contradictoires d'une même information. Cela complique l'identification d'une source fiable et unique. De plus, ces systèmes non approuvés s'intègrent rarement aux outils officiels, ce qui perturbe les flux de travail et multiplie les silos de données.

La situation devient encore plus critique lorsque chaque employé gère les données à sa manière. Cette approche augmente le risque de perte de sauvegarde centralisée : les données stockées sur des plateformes non autorisées échappent aux sauvegardes globales de l'entreprise. En cas de panne ou d'attaque, ces informations deviennent souvent irrécupérables.

La fragmentation ne se limite pas à la gestion des données ; elle affecte aussi la prise de décision stratégique. Les informations dispersées dans des silos Shadow IT engendrent des rapports incomplets ou basés sur des données obsolètes, contraignant les dirigeants à prendre des décisions sans une vue d'ensemble fiable.

"Les systèmes non autorisés s'intègrent rarement bien avec les outils officiels, créant des silos, des données dupliquées et des flux de travail brisés." - Netscout

L'adoption croissante d'outils d'IA générative non approuvés exacerbe ce problème. Environ 20 % des violations de données sont liées à l'utilisation non autorisée de l'IA, avec un coût moyen supplémentaire de 670 000 € par incident par rapport à d'autres types de failles. En outre, les données fragmentées nuisent aux initiatives liées à l'IA : lorsque les informations sont éparpillées dans des silos, les systèmes d'IA manquent du contexte nécessaire pour fournir des résultats précis.

Ces risques renforcent l'importance de centraliser la gestion des applications, un défi qu'Avanoo s'efforce de résoudre grâce à son approche intégrée.

Le Shadow IT peut exposer votre entreprise à des menaces importantes, mais Avanoo offre une solution efficace pour centraliser et sécuriser votre écosystème SaaS. Grâce à une surveillance en temps réel, cette plateforme détecte automatiquement les applications non autorisées, éliminant ainsi les angles morts susceptibles de provoquer des violations de données ou des problèmes de conformité.

Avanoo consolide toutes vos sources de données en une vue unique et sécurisée, ce qui empêche la formation de silos. Cela garantit une application uniforme des politiques de sécurité et donne à vos équipes IT une visibilité complète. Elles peuvent ainsi repérer immédiatement tout transfert non autorisé de données vers des applications cloud douteuses, stoppant les tentatives d'exfiltration avant qu'elles ne deviennent problématiques.

Un autre avantage clé d'Avanoo est l'optimisation des coûts. En identifiant les licences inutilisées ou redondantes, la solution réduit vos dépenses IT tout en assurant automatiquement la conformité à des réglementations comme le RGPD, HIPAA, PCI DSS, SOX, CCPA et CMMC 2.0.

Voici comment Avanoo améliore concrètement la gestion des risques liés au Shadow IT :

| Risque Shadow IT | Impact sur l'entreprise | Solution Avanoo |

|---|---|---|

| Vulnérabilités de sécurité | Violations de données, accès non autorisés | Surveillance en temps réel et détection des applications non autorisées |

| Non-conformité réglementaire | Amendes, sanctions, perte de confiance | Contrôles de conformité automatisés (RGPD, HIPAA, PCI DSS, etc.) |

| Silos de données | Informations fragmentées, rapports incomplets | Consolidation des données dans une vue unique et sécurisée |

| Coûts IT excessifs | Budget gaspillé, licences dupliquées | Identification des licences inutiles et réduction des dépenses |

| Perte de gouvernance | Pistes d'audit incomplètes, Shadow IT non maîtrisé | Gestion centralisée des accès et traçabilité renforcée |

| Surface d'attaque élargie | Points d'entrée supplémentaires pour les cyberattaques | Détection rapide des mouvements de données suspects |

| Fragmentation des données | Sauvegardes perdues, données irrécupérables | Application cohérente des politiques de sécurité sur toutes les applications |

Avec une intégration possible pour plus de 200 applications et un déploiement simple, Avanoo s'adapte à des entreprises de toutes tailles. Cette flexibilité permet à votre organisation de croître en toute sécurité, sans compromettre la gestion de vos données ni votre conformité.

Le Shadow IT représente une menace directe pour la sécurité, la conformité et l'efficacité des opérations. Avec 97 % des applications cloud relevant du Shadow IT et un coût moyen de violation atteignant 4,41 millions de dollars, les conséquences financières et opérationnelles sont bien réelles. En parallèle, plus d'un tiers des dépenses logicielles sont gaspillées, soit plus de 30 milliards de dollars perdus chaque année aux États-Unis. À cela s'ajoutent les risques de sanctions liées au RGPD et à d'autres réglementations.

Pour relever ces défis, une gestion centralisée est essentielle afin de transformer ces risques en opportunités. Cela passe par une surveillance continue, une gouvernance rigoureuse et des outils capables d’identifier rapidement les applications non autorisées. C’est dans ce contexte qu’Avanoo se positionne comme une solution clé : elle offre une visibilité complète sur votre écosystème SaaS, réduit les coûts en éliminant les licences inutilisées et garantit une conformité automatique aux réglementations.

« Adopter une solution d'IA souveraine... c'est garantir la maîtrise totale de nos données, savoir où elles vont, et offrir à nos collaborateurs une transparence absolue »

En adoptant une stratégie proactive, vous ne protégez pas seulement vos données. Vous renforcez également la confiance de vos équipes et de vos clients, tout en montrant votre capacité à gérer les risques numériques de manière responsable. Centraliser la gestion de votre écosystème SaaS, c'est sécuriser vos informations, optimiser vos dépenses SaaS et assurer une conformité durable.

Pour identifier le Shadow IT dans votre organisation, il est essentiel de surveiller l'usage d'applications ou de services cloud utilisés sans autorisation par vos collaborateurs. Cela inclut les outils numériques mis en place sans l'approbation du service informatique.

Voici quelques étapes clés :

Adopter ces mesures peut grandement limiter les risques liés au Shadow IT tout en renforçant la sécurité de votre infrastructure.

L’adoption de ChatGPT et d’autres intelligences artificielles par les entreprises s’accompagne de défis importants. L’un des plus préoccupants est le phénomène de l’IA fantôme. Cela se produit lorsque des systèmes automatisés prennent des décisions sans supervision adéquate, ce qui peut entraîner des erreurs coûteuses ou des atteintes à la sécurité.

Un autre point critique : 83 % des organisations n’ont pas de mécanismes suffisants pour protéger leurs données sensibles. Cette faiblesse expose les entreprises à des risques accrus comme les fuites de données, les violations de conformité réglementaire ou encore les cyberattaques.

Face à ces menaces, il est impératif pour les entreprises de renforcer leur gouvernance et leur surveillance. Cela permettra de mieux encadrer l’utilisation de ces outils et de minimiser les impacts négatifs potentiels.

Pour limiter le Shadow IT tout en préservant la liberté d'action des équipes, il faut d'abord identifier les outils non autorisés. Cela passe par une surveillance détaillée des applications et services que les collaborateurs utilisent au quotidien. Une fois ces outils repérés, l'étape suivante consiste à définir une politique claire.

Proposez des alternatives sécurisées qui répondent aux besoins spécifiques des équipes. Par exemple, si un service de stockage non approuvé est utilisé, offrez une solution validée et sécurisée qui soit tout aussi performante. Enfin, l’utilisation d’outils de supervision adaptés permet de garantir un équilibre entre flexibilité et conformité, tout en renforçant la sécurité des systèmes.

Shadow AI Expert & Chief AI Officer

Olivia Dubois est Shadow AI Expert et Chief AI Officer chez Avanoo. Diplômée d'HEC Paris et ancienne consultante chez BCG, elle accompagne les entreprises dans la détection et la gouvernance du Shadow AI et du Shadow IT.

Découvrez comment Avanoo peut cartographier votre paysage SaaS et IA, réduire les risques et optimiser les coûts. Une plateforme fiable avec un accompagnement humain dédié.