Par Tanguy Duthion

·

17 avril 2026

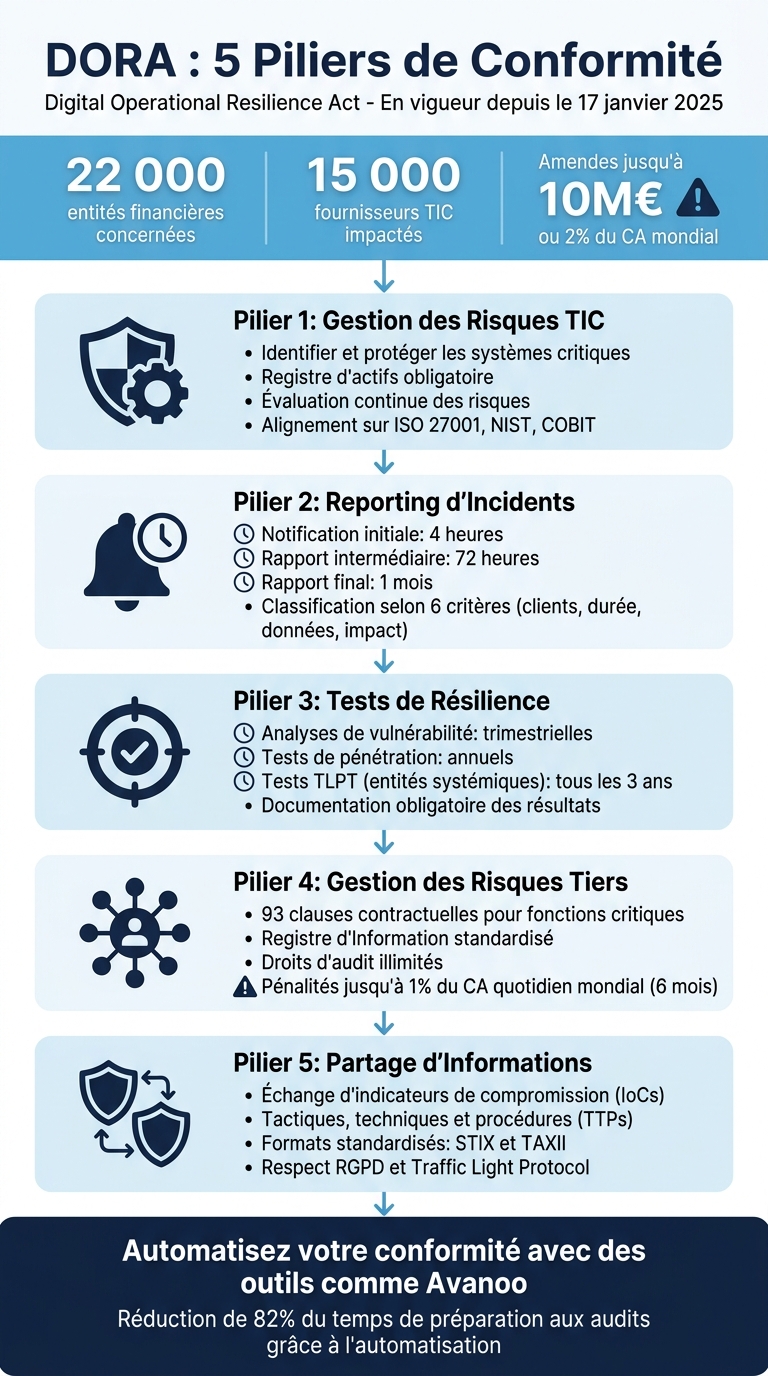

DORA (Digital Operational Resilience Act), en vigueur depuis le 17 janvier 2025, impose aux institutions financières et aux prestataires TIC en Europe de renforcer leur résilience face aux risques informatiques. Ce règlement touche environ 22 000 entités financières et 15 000 fournisseurs TIC. Les amendes en cas de non-conformité peuvent atteindre 10 millions d'euros ou 2 % du chiffre d'affaires annuel mondial.

Des solutions comme Avanoo centralisent la gouvernance, détectent les risques (Shadow IT/IA), et facilitent la conformité avec DORA et NIS2.

Pourquoi c’est important ? Respecter DORA ne se limite pas à éviter des sanctions. Il s'agit d'assurer la continuité des services critiques tout en renforçant la confiance des parties prenantes.

La gestion des risques TIC, élément central de DORA, oblige les équipes informatiques à identifier, protéger et surveiller leurs systèmes critiques. Comme l'explique Jorge Lainfiesta de Rootly : « Les institutions financières doivent développer un cadre complet de gestion des risques qui leur permet d'identifier leurs Fonctions Critiques (CIFs) et de garantir la résilience de ces fonctions ». Voici les étapes essentielles pour inventorier, évaluer et surveiller vos systèmes critiques.

La première étape consiste à identifier toutes les fonctions critiques ou importantes de votre organisation financière et à cartographier les actifs TIC qui les soutiennent. Cette cartographie doit inclure non seulement les systèmes internes, mais aussi les applications cloud et les solutions non standard souvent négligées. Chaque composant doit avoir un responsable désigné, chargé de garantir sa résilience.

DORA impose également la création d’un « registre standardisé d’informations », documentant tous les actifs TIC ainsi que les prestataires de services tiers. Pour évaluer la criticité d’un fournisseur, appliquez les critères de l’Article 31 : tenez compte de son impact sur la stabilité du service, du degré de dépendance de votre organisation et de sa capacité à être remplacé. Il est aussi crucial de définir un RTO (Recovery Time Objective) pour chaque système essentiel. Cette cartographie constitue le socle d’une évaluation continue des risques.

Alignez votre gestion des risques TIC sur des normes reconnues comme ISO/IEC 27001, le NIST Cybersecurity Framework ou COBIT. Effectuez une analyse d’impact métier (BIA) pour mesurer les perturbations potentielles et déterminer les RTO et RPO (Recovery Point Objective) pour chaque fonction critique. Implémentez un processus de gestion des vulnérabilités, avec des délais de correction adaptés.

Le cadre de gestion des risques doit être révisé au moins une fois par an, ou après chaque incident majeur, changement d’infrastructure important ou modification du paysage des menaces. Selon l’Article 5 de DORA : « L’organe de direction de l’entité financière est tenu de définir, approuver et superviser la mise en œuvre du cadre de gestion des risques TIC ». Ce processus nécessite des outils de surveillance efficaces pour rester opérationnel.

Les outils automatisés permettent d’identifier les risques avant qu’ils ne deviennent problématiques. Utilisez des solutions SIEM (Security Information and Event Management) pour une visibilité en temps réel sur l’activité des systèmes, en détectant des anomalies comme des connexions non autorisées ou des attaques DDoS. Les plateformes APM (Application Performance Monitoring) sont utiles pour suivre les temps de réponse, les taux d’erreur et le débit des services critiques.

L’automatisation de la collecte des preuves peut réduire jusqu’à 82 % le temps nécessaire à la préparation des audits. Maintenez constamment à jour votre inventaire des risques et votre registre d’actifs afin de refléter les évolutions technologiques, les changements dans les processus métier et les nouvelles menaces. Cette surveillance continue simplifie également le reporting d’incidents, tel qu’exigé par DORA.

DORA exige que les entités financières suivent un processus structuré pour notifier les incidents majeurs. Ce cadre garantit une transparence accrue envers les autorités et renforce la solidité du secteur financier. Une notification initiale doit être envoyée dans un délai de 4 heures, et le processus complet doit être finalisé dans les 72 heures. Cela met en avant l'importance d'une classification rapide et de processus de communication bien définis pour respecter ces obligations. Ces mesures établissent un lien direct entre la gestion des risques et la capacité opérationnelle à faire face aux crises.

Un incident est considéré comme majeur s'il dépasse deux des critères suivants :

De plus, les incidents mineurs récurrents peuvent être reclassés comme majeurs s'ils partagent une même cause racine et se produisent au moins deux fois en six mois. Tout accès malveillant et non autorisé à des systèmes critiques entraîne également une classification automatique en incident majeur.

Il est essentiel de désigner clairement une personne ou une équipe responsable de cette classification, car le compte à rebours pour la notification initiale de 4 heures commence dès qu'un incident est classé comme majeur.

« Le délai de notification initiale de 4 heures commence au moment où l'incident est classé comme majeur - ce qui rend la capacité de triage rapide essentielle. » – Saravanan G, Vice-Président - Cyber Assurance, Glocert International

Les plans de réponse doivent inclure des objectifs clairs de RTO (Recovery Time Objective) et RPO (Recovery Point Objective) pour chaque fonction essentielle. Ces plans nécessitent une équipe de gestion de crise regroupant des experts de différents domaines : informatique, conformité, gestion des risques et juridique.

Voici quelques étapes clés pour structurer ces plans :

DORA impose un processus de notification en trois étapes : initiale (4 heures), intermédiaire (72 heures) et finale (1 mois). Ce calendrier est conçu pour éviter les doublons avec la directive NIS2 et le règlement DORA. Pour respecter ces délais, il est judicieux d'utiliser des modèles pré-remplis contenant les informations essentielles, comme le LEI (Legal Entity Identifier) et les coordonnées de l'entité.

En parallèle, il est indispensable de mettre en place des protocoles clairs pour communiquer avec les parties prenantes (clients, médias, partenaires). Cela inclut la désignation d'un porte-parole officiel et la préparation de messages pré-approuvés adaptés à chaque public.

Pour les entités françaises, il est conseillé d’intégrer des étapes spécifiques de coordination avec des organismes nationaux tels que l’ACPR, la CNIL ou l’ANSSI. Les autorités DORA collaborent avec celles de NIS2 pour éviter toute redondance dans les notifications.

« Le conseil d'administration porte la responsabilité directe et ne peut la déléguer ; il doit approuver la politique de continuité TIC et les plans de réponse. » – Thiébaut Devergranne, Auteur, Donneespersonnelles.fr

DORA établit un cadre structuré en deux volets pour les tests : les tests de résilience de base (Article 25), obligatoires pour toutes les entités financières, et les tests de pénétration basés sur les menaces (TLPT) (Article 26), réservés aux entités d'importance systémique. Ces tests couvrent l'ensemble des systèmes TIC critiques, avec une documentation rigoureuse des résultats, intégrée dans la stratégie globale de résilience. Cela s'inscrit dans la continuité des mesures de conformité DORA mentionnées précédemment.

« Il ne s'agit plus de réaliser des tests de sécurité ad hoc et isolés, mais de faire des tests une partie d'un programme structuré et périodique. » – Thiébaut Devergranne, Auteur

Les entités doivent constituer un registre complet des actifs TIC comprenant le matériel, les logiciels, les services, ainsi que leurs liens avec les prestataires tiers. Ce registre doit également inclure les « sous-traitants matériels » (ou fourth parties) qui jouent un rôle dans les fonctions critiques. Chaque actif doit être associé aux « Fonctions Critiques ou Importantes » (CIF) pour s'assurer que les tests ciblent les systèmes essentiels au fonctionnement de l'organisation.

Pour une gestion efficace, un responsable doit être désigné pour chaque actif. Ce registre doit rester un document « vivant », constamment mis à jour pour refléter les risques en temps réel. D'ici 2026, le Registre d'Information (RoI) devra suivre des formats stricts définis par l'ABE, incluant des identifiants uniques tels que les LEI (Legal Entity Identifiers).

Lors d'un test pilote du RoI en 2024, 93,5 % des 947 soumissions ont révélé au moins une erreur de qualité des données. Les Autorités Européennes de Surveillance utilisent un audit automatisé de 116 points pour vérifier l'intégrité des données, la validité des LEI et le respect des champs obligatoires.

Pour maintenir une résilience opérationnelle solide, les tests doivent être planifiés régulièrement selon ce calendrier : analyses de vulnérabilité tous les trimestres pour les systèmes critiques, tests de pénétration standard et exercices scénarisés chaque année, et tests TLPT pour les entités systémiques tous les trois ans. Les revues de code source doivent accompagner chaque mise en production majeure afin d'identifier les vulnérabilités dès les premières étapes.

Les tests scénarisés, en simulant des cyberattaques ou des pannes, permettent d'évaluer la capacité de réponse opérationnelle. Le programme de tests doit être validé par l'organe de direction, qui est également tenu informé des résultats et des plans de remédiation. Pour les entités partageant un fournisseur TIC commun, des tests TLPT mutualisés peuvent être envisagés pour réduire les coûts et améliorer l'efficacité.

Chaque test doit produire un rapport détaillé comprenant la méthodologie utilisée, les résultats (vulnérabilités identifiées, scénarios testés, indicateurs de performance), des recommandations et un plan de remédiation avec des échéances précises. Ces rapports doivent être intégrés dans le registre des risques TIC et dans la stratégie globale de résilience.

La documentation doit être conservée et disponible pour les autorités de supervision sur demande. Concernant les TLPT, les résultats doivent être transmis à l'autorité compétente, qui délivrera une attestation de conformité reconnue dans les autres États membres de l'UE. Étant donné la sensibilité des informations contenues dans ces rapports, leur diffusion doit être strictement limitée au comité de pilotage, à la direction et aux autorités concernées. Ces rapports jouent un rôle clé dans l'élaboration des futures actions correctives et dans le renforcement de la stratégie de résilience globale.

La gestion des prestataires TIC tiers joue un rôle central dans le cadre de DORA. Ce règlement impose une responsabilité non transférable aux entités financières : externaliser un service ne signifie pas déléguer la responsabilité de sa conformité. Pour maîtriser les risques tiers, trois étapes clés sont à suivre. Ces exigences permettent d’assurer un suivi rigoureux et une meilleure réactivité vis-à-vis des prestataires.

L’évaluation des prestataires repose sur des critères précis. Les entités doivent examiner le volume de données traitées, la criticité du service dans les opérations quotidiennes, ainsi que l’impact potentiel d’une interruption. Cette analyse inclut également un examen des politiques de sécurité, des plans de réponse aux incidents, et des certifications telles que l’ISO 27001 ou les rapports SOC 2.

DORA introduit une nouveauté : le risque de concentration, qui mesure l’exposition à un fournisseur unique ou à un réseau de prestataires interconnectés. L’objectif est de prévenir qu’une défaillance isolée ne compromette l’entité financière ou la stabilité du système financier européen. Les prestataires TIC critiques risquent des pénalités pouvant atteindre 1 % du chiffre d’affaires quotidien moyen mondial pendant six mois s’ils ne respectent pas leurs obligations.

« La première étape de la gestion des risques liés aux tiers consiste à identifier les fournisseurs dont les services sont essentiels aux opérations de l'organisation. » – SAP LeanIX

Une fois la criticité évaluée, ces exigences doivent être intégrées dans les contrats pour formaliser la conformité.

Les contrats doivent inclure les clauses obligatoires prévues par l’Article 30 de DORA. Alors que les directives précédentes de l’ABE exigeaient 20 points d’information, DORA en impose désormais 93 pour les fonctions critiques ou importantes. Une solution efficace consiste à ajouter des avenants spécifiques DORA, évitant ainsi une renégociation complète des contrats.

| Élément contractuel obligatoire | Description |

|---|---|

| Accords de niveau de service (SLA) | Définir clairement les délais de réponse et les objectifs de temps de récupération (RTO). |

| Droits d’audit et d’inspection | Garantir des droits illimités pour effectuer des audits, sur site ou virtuels. |

| Localisation des données | Préciser les emplacements géographiques où les données sont traitées et stockées. |

| Résiliation et transition | Prévoir des périodes de préavis et des plans de transition pour garantir la continuité. |

| Assistance en cas d’incident | Définir clairement le rôle du fournisseur et les coûts associés en cas de problème de sécurité. |

Les contrats doivent également inclure des stratégies de sortie documentées et testées, avec des périodes de transition permettant de migrer vers un autre prestataire ou de réinternaliser le service. Pour les licences SaaS, il est conseillé d’ajouter des options d’achat ou des clauses de transfert de propriété intellectuelle pour faciliter cette réinternalisation.

Une fois les exigences définies et contractualisées, le suivi des prestataires doit être continu. Ce suivi repose sur une approche à trois niveaux :

Un Registre d’Information standardisé (ITS 2024/2956) doit être maintenu à jour pour couvrir tous les arrangements TIC avec des tiers. Ce registre doit être actualisé immédiatement en cas de changement (nouveau prestataire, modification contractuelle, fusion ou acquisition). Même sans changement, une révision annuelle complète est obligatoire.

Pour éviter les erreurs liées aux mises à jour manuelles, automatisez la collecte des données nécessaires aux 15 modèles standardisés DORA. En cas d’écarts détectés par les outils de surveillance ou d’incidents de sécurité, des flux d’escalade clairs doivent être définis, impliquant les équipes opérationnelles, de gestion des risques et de conformité.

Après avoir mis en place des stratégies solides de gestion des risques et de réponse aux incidents, DORA encourage désormais un effort collectif pour contrer les cybermenaces grâce au partage d'informations. L'Article 45 autorise les organisations à échanger des indicateurs de compromission (IoCs), des tactiques, techniques et procédures (TTPs), ainsi que des alertes de cybersécurité au sein de communautés de confiance. Cette collaboration permet de repérer plus rapidement les attaques émergentes et d'améliorer les réponses sectorielles.

« Le partage d'informations dans le cadre de DORA améliore la résilience collective en permettant aux organisations de collaborer efficacement contre les risques TIC et les cybermenaces. » – LeanIX

Les équipes IT doivent respecter plusieurs obligations lors de la mise en œuvre de ces mécanismes. Elles doivent notamment informer les autorités compétentes lorsqu'elles rejoignent ou quittent un réseau de partage. De plus, elles doivent garantir la confidentialité des données sensibles, se conformer au RGPD et respecter les règles de concurrence. L'adoption de formats standardisés comme STIX et TAXII simplifie l'intégration des renseignements partagés dans les systèmes de sécurité.

Pour commencer, il est essentiel d'identifier les communautés de confiance appropriées. Les équipes IT peuvent rejoindre des ISACs (centres de partage et d'analyse d'informations sectoriels) ou participer au Cadre européen de coordination des incidents cyber systémiques (EU-SCICF). Ces réseaux sécurisés permettent de bénéficier d'un flux d'informations collectif et fiable.

Les protocoles doivent définir clairement les informations pouvant être partagées et les conditions de leur diffusion. Avant tout partage, il est crucial d'anonymiser les données pour respecter le RGPD tout en conservant leur utilité opérationnelle. Le Traffic Light Protocol (TLP) est un outil pratique pour classifier la sensibilité des informations (ROUGE, AMBRE, VERT, CLAIR) et contrôler leur distribution.

Il est aussi recommandé de valider systématiquement les IoCs avant leur diffusion pour garantir la qualité des données échangées. Enfin, sécurisez les canaux de communication avec des technologies comme les TIP et des outils de chiffrement pour protéger les données sensibles.

Les plateformes modernes jouent un rôle clé en centralisant la détection et le partage des menaces. Par exemple, MISP (Malware Information Sharing Platform), une solution open-source, permet de collecter, stocker et analyser les IoCs liés aux attaques ciblées ou à la fraude financière. Les systèmes SIEM, quant à eux, permettent une détection et un partage en temps réel des menaces.

Des outils comme Avanoo simplifient la conformité en offrant une vue d'ensemble des environnements TIC, en automatisant la collecte de preuves pour les audits et en surveillant les fournisseurs tiers. Cette plateforme accélère aussi l'intégration des renseignements provenant de sources externes, réduisant ainsi les délais de réponse. Les solutions SOAR (Security Orchestration, Automation, and Response) peuvent déclencher des actions automatiques, comme des signalements d'incidents, lorsqu'une menace critique est détectée. Enfin, les outils DLP (Data Loss Prevention) surveillent les communications sortantes pour éviter tout partage accidentel d'informations sensibles.

En combinant ces technologies, les entreprises peuvent garantir que tous leurs actifs informatiques sont pris en compte dans la gestion des risques, tout en respectant les exigences de DORA. Ces outils renforcent le suivi continu imposé par DORA et préparent les organisations à intégrer des solutions de gouvernance encore plus avancées.

Les équipes informatiques ont besoin de solutions capables de centraliser la gouvernance, d’automatiser la détection des risques et de simplifier les audits. Ces outils doivent offrir une vision en temps réel de l’ensemble de l’écosystème TIC, tout en respectant des réglementations comme le RGPD et NIS2. Voici un aperçu des outils qui permettent de répondre à ces exigences de manière automatisée et centralisée.

Avanoo est une plateforme européenne spécialement conçue pour relever les défis posés par DORA. Elle détecte automatiquement le Shadow IT et les outils d’IA non autorisés, créant ainsi un registre centralisé des actifs TIC. Par exemple, début 2026, une banque européenne de 15 000 employés a découvert 214 outils d’IA actifs alors qu’elle n’en avait officiellement recensé que 7. Cela lui a permis de bloquer immédiatement 37 outils jugés à haut risque.

« Nous avons découvert 214 outils d'IA utilisés dans l'entreprise. Nous n'en connaissions que 7. Avanoo nous a donné la clarté nécessaire pour agir. » - Thomas D., Responsable Sécurité IT

Cette capacité de détection contribue directement à respecter les exigences de surveillance automatisée et de gestion des risques imposées par DORA. La plateforme cartographie également la chaîne d’approvisionnement en identifiant chaque sous-traitant et fournisseur d’IA, permettant d’évaluer les risques liés à la sécurité, à la conformité et aux aspects juridiques. Par exemple, un groupe industriel du CAC 40 a découvert que 55 % de son environnement SaaS provenait de Shadow IT non autorisé, ce qui a considérablement réduit les risques de non-conformité à DORA et NIS2.

Avanoo offre une détection en temps réel des failles de sécurité, des violations de conformité et des exportations non autorisées. Elle hiérarchise les risques et redirige automatiquement les utilisateurs vers des outils conformes grâce à des alertes intégrées. En moins de 15 minutes, la plateforme peut être opérationnelle grâce à des connexions avec des fournisseurs d’identité comme Azure AD, Okta ou Google Workspace, ainsi qu’avec des outils financiers.

Hébergée en Europe, Avanoo garantit que les données ne quittent pas l’UE, respectant ainsi le RGPD et les exigences de souveraineté numérique.

« Avanoo nous a offert une visibilité complète sur notre utilisation des SaaS et de l'IA, renforcé notre sécurité et aidé à optimiser nos coûts efficacement. » - Pierre M., DSI d'un cabinet d'audit Big Four à Paris

Avanoo propose plusieurs formules pour s’adapter aux besoins variés des organisations :

| Fonctionnalité | Basic | Professional | Enterprise |

|---|---|---|---|

| Détection Shadow IT | Incluse | Incluse | Incluse |

| Découverte Shadow AI | Limitée | Complète | Complète |

| Cartographie chaîne d'approvisionnement | Non | Basique | Avancée (N niveaux) |

| Modules conformité DORA/NIS2 | Non | Inclus | Inclus |

| Nudges navigateur et enquêtes | Non | Inclus | Inclus |

| Intégrations personnalisées | Non | Limitées | Illimitées |

| Hébergement des données | UE | UE | UE |

La tarification est personnalisée en fonction du nombre d’utilisateurs surveillés et des modules activés.

De la gestion des risques aux tests de résilience, chaque étape joue un rôle clé pour mieux se préparer face aux cybermenaces. Les cinq piliers de DORA reposent sur une approche combinant prévention et réaction : gestion des risques TIC, déclaration des incidents, tests de résilience opérationnelle, gestion des risques liés aux tiers et partage d'informations sur les cybermenaces. Cette structure transforme des exigences complexes en actions concrètes et réalisables.

Mais l'enjeu ne se limite pas à éviter des sanctions financières qui peuvent atteindre jusqu'à 2 % du chiffre d'affaires annuel mondial. L'objectif principal est d'assurer la continuité des services critiques tout en renforçant la confiance des parties prenantes. Comme l'affirme Danielle Barbour de Kiteworks :

« L'essence de la conformité DORA réside dans l'accent mis sur le renforcement de la résilience numérique du secteur financier face à l'augmentation des cybermenaces et des perturbations TIC ».

Des outils performants jouent également un rôle essentiel. Ils automatisent la surveillance, centralisent la gouvernance et simplifient les audits. Par exemple, Avanoo propose une visibilité en temps réel sur votre écosystème TIC, allant de la détection du Shadow IT à la cartographie détaillée de votre chaîne d'approvisionnement.

Enfin, la responsabilité de la conformité DORA incombe à la direction générale. En adoptant une approche proactive et en s’appuyant sur des outils adaptés, cette obligation peut se transformer en un véritable avantage stratégique, renforçant à la fois la résilience et la compétitivité de votre organisation.

Commencez par une analyse de lacunes pour repérer ce qui manque dans la gestion de vos actifs TIC. Cette étape vous permettra de créer une feuille de route claire pour leur recensement et leur classification. Une fois cette étape réalisée, procédez à un inventaire complet de vos actifs TIC, qu’il s’agisse de logiciels, de matériels, de fournisseurs ou de services. Cela vous aidera à mieux comprendre votre infrastructure, à hiérarchiser les actions nécessaires pour gérer les risques et à respecter les exigences de conformité imposées par DORA.

Respecter les exigences de DORA peut vite devenir un casse-tête si tout est fait manuellement. Heureusement, les outils d’automatisation peuvent grandement simplifier ce processus.

Ces outils permettent de gérer les obligations réglementaires en automatisant plusieurs tâches clés, comme :

En plus de ces fonctionnalités, ces solutions facilitent la collecte des preuves nécessaires et la création de rapports clairs et précis. Cela garantit une approche structurée lors des audits, tout en réduisant les efforts manuels.

Un fournisseur TIC est jugé « critique » selon DORA lorsqu'il joue un rôle indispensable dans le secteur financier. Cela repose sur plusieurs critères, notamment : le nombre et le type d'entités financières qui s'appuient sur ses services, sa position sur le marché dans les services TIC, ainsi que la complexité ou l'impossibilité de le substituer par un autre prestataire.

Co-fondateur & CEO

Tanguy Duthion est co-fondateur et CEO d'Avanoo. Ancien de Google et d'Asana, il a fondé Avanoo pour aider les organisations à reprendre la main sur leurs usages SaaS et IA.

Découvrez comment Avanoo peut cartographier votre paysage SaaS et IA, réduire les risques et optimiser les coûts. Une plateforme fiable avec un accompagnement humain dédié.