Par Tanguy Duthion

·

22 avril 2026

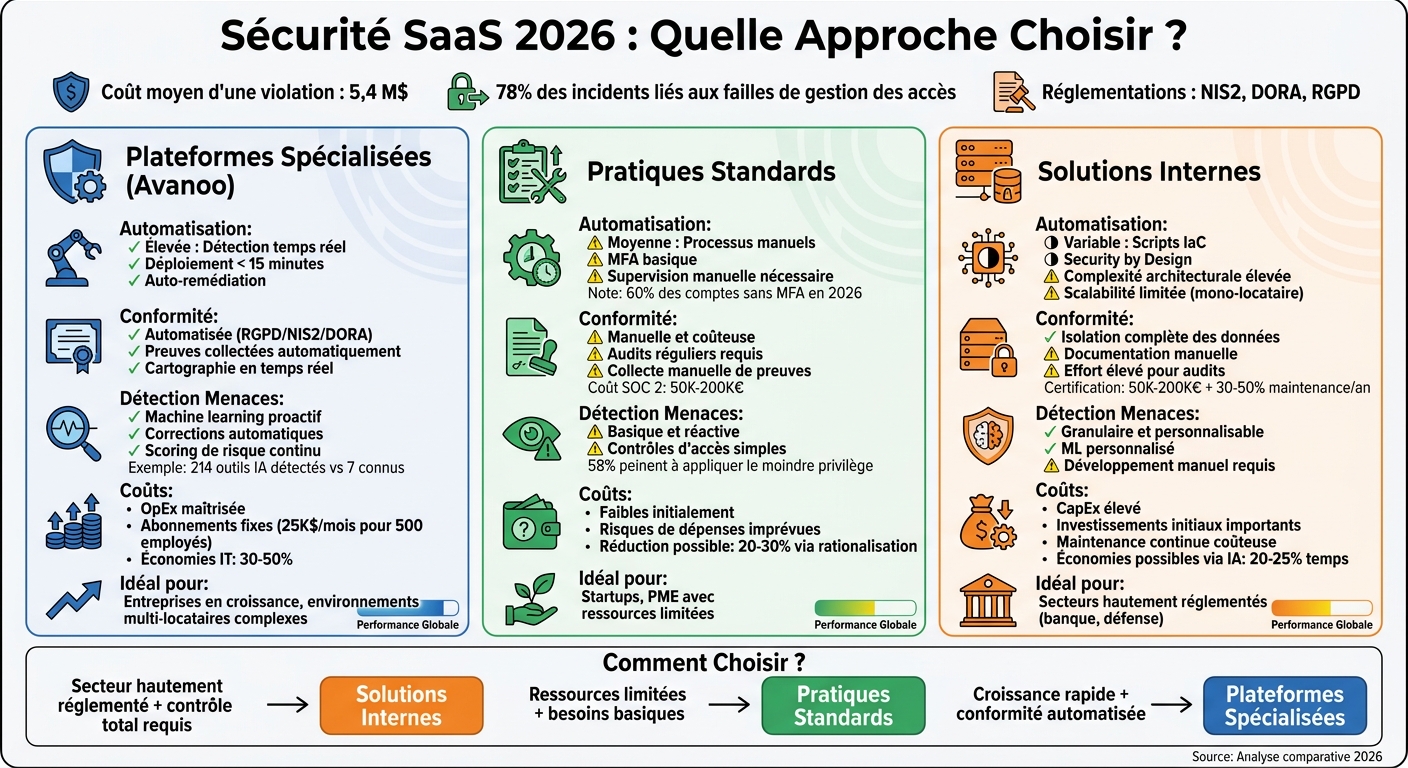

En 2026, la sécurité SaaS est un défi majeur pour les entreprises, avec des violations de données coûtant en moyenne 5,4 millions de dollars et 78 % des incidents liés à des failles dans la gestion des accès et l’isolation multi-tenant. Face à des réglementations strictes comme NIS2, DORA et le RGPD, trois approches principales se distinguent :

| Critère | Plateformes Spécialisées (Avanoo) | Pratiques Standards | Solutions Internes |

|---|---|---|---|

| Automatisation | Élevée : Détection en temps réel | Moyenne : Processus manuels | Variable : Scripts IaC |

| Conformité | Automatisée, alignée RGPD/NIS2 | Manuelle, coûteuse | Exigeante mais précise |

| Réponse aux Menaces | Machine learning, corrections automatiques | Basique, réactive | Granulaire mais complexe |

| Coûts | Abonnements fixes, économies IT | Faibles initialement | Investissements élevés |

Les entreprises doivent choisir en fonction de leur secteur, de leurs besoins en sécurité et de leurs obligations légales. Avanoo, par exemple, se démarque pour sa rapidité de déploiement et sa conformité automatisée, tandis que les solutions internes conviennent mieux aux entités ayant des exigences spécifiques.

Avanoo est une plateforme SaaS européenne dédiée à la gestion et à la sécurité, pensée pour répondre aux normes réglementaires européennes. Fondée par Tanguy Duthion, Etienne Delouvrier et Alexandre Touzet, elle repose sur un hébergement souverain via des serveurs AWS situés en France (eu-west-3). La plateforme est conçue pour garantir une conformité totale avec des réglementations comme le RGPD, NIS2 et DORA, offrant ainsi aux responsables IT un outil pour sécuriser leur écosystème SaaS tout en respectant les exigences légales.

Avanoo se déploie en moins de 15 minutes grâce à une intégration directe avec des solutions comme Okta, Azure AD, Google Workspace, ainsi que des outils financiers et extensions de navigateur. Cette rapidité permet une visibilité immédiate sur l’ensemble des applications utilisées dans l’entreprise, y compris celles non déclarées (Shadow IT et Shadow AI). Prenons un exemple frappant : en mars 2026, une banque européenne de 15 000 employés a découvert 214 outils d’IA actifs, alors qu’elle n’en connaissait officiellement que 7. C’est une différence impressionnante, multipliée par 8,65. Comme le souligne Thomas D., Responsable Sécurité IT de cette banque :

« Nous avons découvert 214 outils d'IA utilisés dans l'entreprise. Nous n'en connaissions que 7. Avanoo nous a donné la clarté nécessaire pour agir. »

La plateforme s’adapte à des organisations de toutes tailles, allant de 100 à 10 millions d’utilisateurs. Grâce à des « nudges » automatisés, les utilisateurs sont directement guidés vers des outils approuvés via leur navigateur, sans perturber leur travail. Cette approche favorise une transition fluide vers une meilleure gouvernance, qui sera détaillée dans la section suivante.

Avanoo offre une visibilité complète sur les logiciels non conformes, qu’il s’agisse de Shadow IT ou de Shadow AI. Par exemple, un cabinet d’audit Big Four basé à Paris a découvert que 55 % de ses applications SaaS relevaient du Shadow IT. Pierre M., Directeur des Systèmes d’Information, a déclaré :

« Avanoo nous a offert une visibilité complète sur notre utilisation des SaaS et de l’IA, renforcé notre sécurité et aidé à optimiser nos coûts efficacement. »

Pour les environnements nécessitant un haut niveau de sécurité, le mode « Collecte Anonyme » permet de surveiller l’utilisation de plus de 110 000 domaines référencés sans collecter d’informations personnelles. De plus, la cartographie automatique de la chaîne d’approvisionnement identifie les sous-traitants et fournisseurs d’IA, permettant une évaluation des risques liés à la sécurité, la conformité et les aspects juridiques. Cette fonctionnalité répond aux exigences strictes de NIS2 et DORA tout en assurant une surveillance continue des incidents pour détecter rapidement les anomalies.

Avanoo détecte en temps réel les failles de sécurité, les transferts non autorisés de données et les outils d’IA non référencés, comme ChatGPT ou Claude. Grâce à son extension de navigateur, la plateforme identifie les outils utilisés par les employés, même sans authentification centralisée, offrant ainsi une couverture plus large que les solutions basées uniquement sur le SSO. Un groupe industriel du CAC 40 a ainsi pu identifier et bloquer 37 outils présentant des risques élevés parmi les applications d’IA détectées. Sarah L., RSSI de ce groupe, témoigne :

« Grâce à Avanoo, nous avons identifié et contrôlé les SaaS et IA non autorisés, réduisant considérablement nos risques de non-conformité. »

Pour répondre aux menaces, Avanoo applique automatiquement des politiques de sécurité et envoie des notifications aux utilisateurs, leur proposant des alternatives approuvées.

En plus d’assurer la sécurité, Avanoo aide à réduire les coûts en identifiant les licences inutilisées et les applications redondantes. Cela permet d’éliminer les doublons et de rationaliser l’utilisation des ressources. Le forfait Business est proposé à 25 000 $ par mois pour un maximum de 500 employés, incluant un inventaire complet et des outils de sensibilisation. Une période d’essai gratuite est également disponible pour permettre aux organisations de tester la plateforme avant de s’engager.

Après avoir exploré une approche spécialisée, passons maintenant aux pratiques courantes en matière de sécurité SaaS. Celles-ci s'appuient sur des outils de gestion de la posture de sécurité SaaS (SSPM), qui automatisent la surveillance des erreurs de configuration, des écarts de conformité et des risques dans l'ensemble des applications utilisées. Ces solutions sont devenues cruciales, surtout face à une croissance annuelle de 34 % des environnements SaaS, avec en moyenne 9 nouvelles applications intégrées chaque mois. Pourtant, les organisations sous-estiment souvent leur nombre total d'applications, avec une marge d'erreur multipliée par deux, et 46 % de ces applications présentent un score de risque jugé « Faible » ou « Mauvais ». Voyons comment l'automatisation et la mise à l'échelle transforment cette gestion.

Les plateformes de gestion SaaS (SMP) jouent un rôle central en automatisant la découverte continue des applications, y compris celles relevant du Shadow IT. Ces outils intègrent des principes Zero Trust, où chaque requête est systématiquement vérifiée selon des critères contextuels comme la localisation, l'empreinte de l'appareil ou le comportement utilisateur. En parallèle, l'intégration des pratiques DevSecOps permet d'intégrer des contrôles de sécurité directement dans les pipelines CI/CD, réduisant ainsi les erreurs de configuration avant le déploiement. Malgré ces avancées, il est estimé que plus de 60 % des comptes utilisateurs n'auront toujours pas activé l'authentification multifactorielle (MFA) d'ici 2026. Ces automatisations renforcent également les capacités de gouvernance, comme nous le verrons plus loin.

Les pratiques standards visent à garantir la conformité avec des cadres réglementaires tels que le RGPD, le SOC 2 Type II, l'ISO 27001 et l'EU Data Act, en vigueur depuis le 12 septembre 2025. Ce dernier impose notamment la portabilité des données et l'interopérabilité entre fournisseurs. Par exemple, obtenir une certification SOC 2 Type II peut coûter entre 50 000 € et 200 000 € pour une première certification, avec des frais de maintenance annuels représentant 30 % à 50 % de ce montant. Pour une meilleure préparation aux audits, les entreprises adoptent des pratiques de surveillance continue des contrôles (CCM), remplaçant ainsi les audits ponctuels. Jennifer Clark, responsable des actifs informatiques globaux chez Hyatt Corporation, souligne cette importance :

« Ce que les auditeurs recherchent, c'est de savoir si vos processus sont documentés... constituez une bibliothèque de toutes vos applications. »

Cette approche rigoureuse en matière de gouvernance s'accompagne de solutions avancées pour la détection des menaces.

Les outils standards de détection utilisent notamment l'IA pour détecter les anomalies, en identifiant des comportements suspects comme les « voyages impossibles » (connexions depuis des lieux géographiquement éloignés en un court laps de temps) ou des schémas d'exfiltration de données. Les solutions de détection et réponse dans le cloud (DRC) offrent une visibilité complète sur les événements de sécurité et incluent des capacités de remédiation automatisée, comme le verrouillage instantané de comptes ou la suppression de partages de fichiers risqués. En 2024, ces outils ont permis de surveiller plus de 15 787 fichiers partagés par heure sur les plateformes SaaS. Cependant, des défis subsistent : 58 % des organisations peinent à appliquer le principe du moindre privilège, et 54 % manquent de solutions automatisées pour gérer le cycle de vie des utilisateurs. Outre la sécurité, ces pratiques permettent également de réaliser des économies significatives.

Les plateformes centralisées de gestion SaaS offrent une réduction des coûts cachés d'abonnement, estimée entre 20 % et 30 %, en identifiant les outils sous-utilisés ou redondants. Cette rationalisation est essentielle face aux coûts élevés associés aux violations de données. Les pratiques standards incluent également des mesures comme la rotation automatique des secrets via des outils tels que HashiCorp Vault, qui génèrent des identifiants dynamiques avec une durée de vie limitée (par exemple, 1 heure) au lieu de clés statiques. Cependant, ces approches nécessitent des investissements initiaux importants ainsi qu'une expertise technique pour une mise en œuvre efficace.

Certaines entreprises préfèrent développer leurs propres systèmes de sécurité pour garder un contrôle total sur leur infrastructure et leurs données. Cette approche est particulièrement prisée dans des secteurs comme la défense ou la banque, où une isolation stricte des données est une exigence incontournable. Cependant, cette indépendance s'accompagne de défis importants, notamment en termes d'évolutivité et de maintenance.

Les solutions personnalisées reposent souvent sur l'Infrastructure as Code (IaC) pour automatiser les processus de sécurité dès la phase de conception. Des outils comme tfsec ou Checkov, intégrés aux pipelines CI/CD, permettent d'identifier les configurations non conformes avant même le déploiement. Cette méthode, appelée « Security by Design », est un atout majeur. Pourtant, les architectures mono-locataire (single-tenant) utilisées dans ces systèmes présentent des limites en matière de scalabilité et de maintenance. Contrairement aux solutions SaaS multi-locataires, qui peuvent évoluer facilement grâce à une scalabilité horizontale, les systèmes internes nécessitent une gestion manuelle pour répondre à une augmentation de la demande.

Pour atténuer ces contraintes, certaines organisations adoptent une approche hybride, comme le modèle « Schema per tenant ». Ce compromis équilibre l'isolation des données et l'efficacité des ressources partagées. Mais cette solution hybride peut introduire des défis supplémentaires en matière de conformité, un aspect abordé dans la section suivante.

L'un des principaux avantages des solutions internes réside dans leur capacité à garantir une isolation complète des données, essentielle pour répondre à des réglementations strictes comme le RGPD ou l'EU Data Act (applicable dès le 12 septembre 2025). Ces réglementations exigent notamment la portabilité des données et l'interopérabilité entre fournisseurs, ce qui oblige les entreprises à documenter leurs API et à fournir des formats d'exportation standardisés.

De plus, les solutions internes doivent inclure des journaux d'audit immuables, offrant une traçabilité semblable à celle d'une blockchain, pour répondre aux normes comme SOC 2 Type II. L'isolation physique des systèmes internes est un autre avantage clé, particulièrement face aux risques associés aux environnements multi-locataires. Pour une visibilité accrue, un tableau de bord SaaS centralisé permet de surveiller ces risques sur l'ensemble de l'écosystème logiciel.

Les systèmes développés en interne offrent un contrôle granulaire, permettant de répondre précisément aux besoins spécifiques de chaque organisation. Par exemple, ils peuvent intégrer des modèles de machine learning pour détecter des anomalies comportementales, comme des « voyages impossibles » (connexion depuis Paris et Tokyo en deux heures). Ces systèmes permettent d’adapter les règles de détection aux particularités de l’entreprise.

Cependant, contrairement aux solutions SSPM standards, qui automatisent la surveillance des erreurs de configuration sur plusieurs applications, les systèmes internes nécessitent un développement manuel pour atteindre des résultats similaires. Pour renforcer la sécurité des API personnalisées, notamment celles basées sur GraphQL, il est recommandé d'appliquer des mesures comme une limite de profondeur (par exemple, 7 niveaux maximum) et un scoring de complexité des requêtes, afin de prévenir les attaques par déni de service.

Développer des solutions personnalisées engendre souvent des coûts d'infrastructure et de maintenance plus élevés que les solutions SaaS standardisées. Cependant, l'intégration de l'IA dans les opérations de sécurité (SecOps) peut réduire ces coûts en automatisant certaines tâches. Par exemple, l'IA générative peut remplir automatiquement des questionnaires de sécurité, économisant jusqu'à 80 % du temps habituellement nécessaire. De même, l'automatisation des tâches administratives et de détection des menaces peut générer des gains de temps de 20 % à 25 %.

Pour limiter les dépenses liées aux modèles de langage, des stratégies comme la gestion des tokens, la compression des prompts et la mise en cache des embeddings peuvent être mises en œuvre. Enfin, l'utilisation d'architectures serverless (FaaS) ou conteneurisées (Kubernetes) permet une facturation basée sur l'exécution réelle, ce qui optimise les coûts opérationnels.

Les approches de sécurité SaaS présentent chacune des points forts et des limites. Voici une synthèse basée sur les stratégies évoquées précédemment. Le tableau ci-dessous compare les aspects clés selon quatre critères essentiels pour les décideurs IT en 2026.

| Critère | Avanoo | Pratiques SaaS Standards | Solutions Personnalisées Internes |

|---|---|---|---|

| Automatisation et Scalabilité | Élevée : Surveillance continue en temps réel, auto-remédiation, détection rapide des dérives de configuration. Déploiement multi-cloud en quelques semaines. |

Faible : Processus manuels, MFA basique, révisions périodiques. Supervision manuelle nécessaire pour la croissance. |

Modérée/Élevée : Utilisation de scripts IaC et d'outils comme DAST/SAST dans les pipelines CI/CD. Complexité architecturale accrue (ex. : base de données par tenant). |

| Conformité et Gouvernance | Automatisée : Cartographie en temps réel alignée sur SOC 2, ISO 27001 et RGPD. Collecte automatique de preuves pour simplifier les audits. |

Manuelle : Audits réguliers et collecte manuelle de preuves. Coûts élevés en cas de non-conformité. |

Effort Élevé : Contrôles détaillés avec documentation manuelle pour les audits. Frais importants pour les certifications. |

| Détection et Réponse aux Menaces | Proactive : Détection d'anomalies via machine learning (ex. : "voyages impossibles"), scoring de risque en continu et corrections automatiques. | Réactive : Basée sur des contrôles d'accès simples. 78 % des violations SaaS en 2026 pourraient découler de défauts d'isolation multi-locataire. |

Granulaire : Modèles de machine learning personnalisés pour des comportements spécifiques, mais nécessitant un développement manuel. |

| Optimisation des Coûts | OpEx maîtrisée : Abonnements fixes et réduction des effectifs internes. Économies IT estimées entre 30 % et 50 %. |

Variable : Coût initial faible, mais risques accrus de dépenses imprévues liées aux violations. | CapEx Élevé : Investissements initiaux importants et frais de maintenance continue. |

« Le CSPM transforme la conformité d'un exercice ponctuel en un processus automatisé et continu. »

– Ayi Nedjimi Consultants

À l’horizon 2027, l’automatisation centralisée continuera d’améliorer l’efficacité opérationnelle. Cependant, les organisations devront assurer le contrôle des dépenses SaaS face aux coûts croissants liés à l’intelligence artificielle, notamment avec 98 % des praticiens FinOps surveillant désormais les dépenses d’inférence. Pour les secteurs fortement réglementés comme la banque ou la défense, les solutions internes restent souvent privilégiées malgré leur complexité. En revanche, des plateformes automatisées comme Avanoo offrent une sécurité SaaS complète et une conformité efficace pour la majorité des entreprises. Ces comparaisons permettent aux décideurs IT de mieux orienter leurs choix stratégiques.

Notre analyse montre que chaque méthode a ses avantages en fonction des besoins et contraintes des organisations. Les pratiques standards comme la MFA, le RBAC ou les audits manuels conviennent bien aux startups et PME avec des ressources limitées. Cependant, elles restent sensibles aux erreurs humaines et sont souvent difficiles à adapter à grande échelle.

Les solutions personnalisées internes, quant à elles, offrent un contrôle total, ce qui les rend idéales pour les secteurs hautement réglementés comme la banque ou la défense. Mais ce niveau de contrôle a un coût : un investissement initial compris entre 50 000 € et 200 000 € est nécessaire pour une certification SOC 2 Type II, avec des frais de maintenance annuels représentant 30 % à 50 % de cet investissement.

Pour les entreprises en pleine croissance, notamment celles qui gèrent des environnements multi-locataires complexes, les plateformes automatisées comme Avanoo se révèlent être une option équilibrée. Par exemple, en mars 2026, une banque européenne comptant 15 000 employés a découvert 214 outils d'IA actifs grâce à cette approche, alors qu'elle n'en avait identifié que 7 auparavant.

Avec 78 % des violations dues à des problèmes d'isolation multi-tenant et un coût moyen par violation atteignant 5,4 millions de dollars, l'automatisation devient essentielle. Les responsables IT doivent privilégier des solutions capables de garantir une détection proactive, une conformité continue (RGPD, DORA, NIS2) et un déploiement rapide pour protéger efficacement leur écosystème SaaS en 2026. Le choix final repose sur un équilibre entre maîtrise technique, ressources disponibles et besoin d'agilité.

Pour limiter les risques d'accès non autorisé et les problèmes liés à la multi-location en 2026, il est crucial de mettre en place des contrôles solides basés sur les meilleures pratiques en matière de sécurité SaaS. Adoptez une architecture Zero Trust : chaque tentative d'accès doit être vérifiée, sans jamais accorder de confiance par défaut. Par ailleurs, renforcez l'isolation des données grâce à des mesures comme le chiffrement, le contrôle d'accès basé sur les rôles, et la sécurité au niveau des lignes de données (Row-Level Security). Ces approches réduisent les vulnérabilités potentielles tout en protégeant efficacement vos informations sensibles.

Pour identifier le Shadow IT et le Shadow AI sans recourir au SSO (Single Sign-On), il faut combiner des mesures préventives avec des outils adaptés. Voici quelques pistes clés pour y parvenir :

En adoptant ces approches, vous pouvez mieux contrôler l’utilisation des outils numériques dans votre organisation et limiter les risques associés au Shadow IT et au Shadow AI.

Pour maintenir une conformité constante avec les réglementations telles que le RGPD, NIS2 et DORA, il est crucial de suivre certains indicateurs clés :

Pour garantir cette conformité sur le long terme, basez-vous sur des audits réguliers, effectuez des contrôles fréquents et établissez des politiques de sécurité clairement documentées. Ces pratiques renforcent non seulement la conformité, mais aussi la confiance dans vos processus.

Co-fondateur & CEO

Tanguy Duthion est co-fondateur et CEO d'Avanoo. Ancien de Google et d'Asana, il a fondé Avanoo pour aider les organisations à reprendre la main sur leurs usages SaaS et IA.

Découvrez comment Avanoo peut cartographier votre paysage SaaS et IA, réduire les risques et optimiser les coûts. Une plateforme fiable avec un accompagnement humain dédié.